Nous utilisons nos propres témoins et ceux de tiers afin de vous garantir un site Web fluide et sécurisé. Certains sont nécessaires au bon fonctionnement de notre site Web et sont activés par défaut. D’autres sont facultatifs et ne sont activés qu’avec votre consentement afin d’améliorer votre expérience de navigation. Vous pouvez accepter tous ces témoins, aucun ou certains d’entre eux.

La cybersécurité est une considération absolument essentielle pour les entreprises numériques et doit se retrouver dans la mire du conseil d’administration. Selon le Baromètre mondial CGI, le lien entre la transformation numérique et la protection de l’organisation est fort, puisque l’utilisation accrue de la technologie numérique dans les principales chaînes de valeur ouvre la porte à de nouveaux cyberrisques.

En établissant des normes efficaces de cybersécurité, les entreprises peuvent se protéger contre les menaces tout en s’assurant que leurs stratégies et politiques de sécurité sont mises en œuvre de façon cohérente et mesurable. La définition et l’adoption de normes peuvent constituer un processus simple, mais il est préférable de solliciter la participation de diverses parties prenantes pour s’assurer qu’elles sont viables et qu’elles permettent d’atteindre les résultats souhaités.

Dans le premier billet de blogue de cette série de trois, j’explore le rôle que jouent les normes de cybersécurité dans le contexte global de la gouvernance des TI. Les billets suivants présenteront les meilleures pratiques à suivre pour établir un cadre de normes efficace, ainsi que des méthodes de gestion et d’évaluation de la conformité aux normes.

La nécessité d’utiliser une approche globale

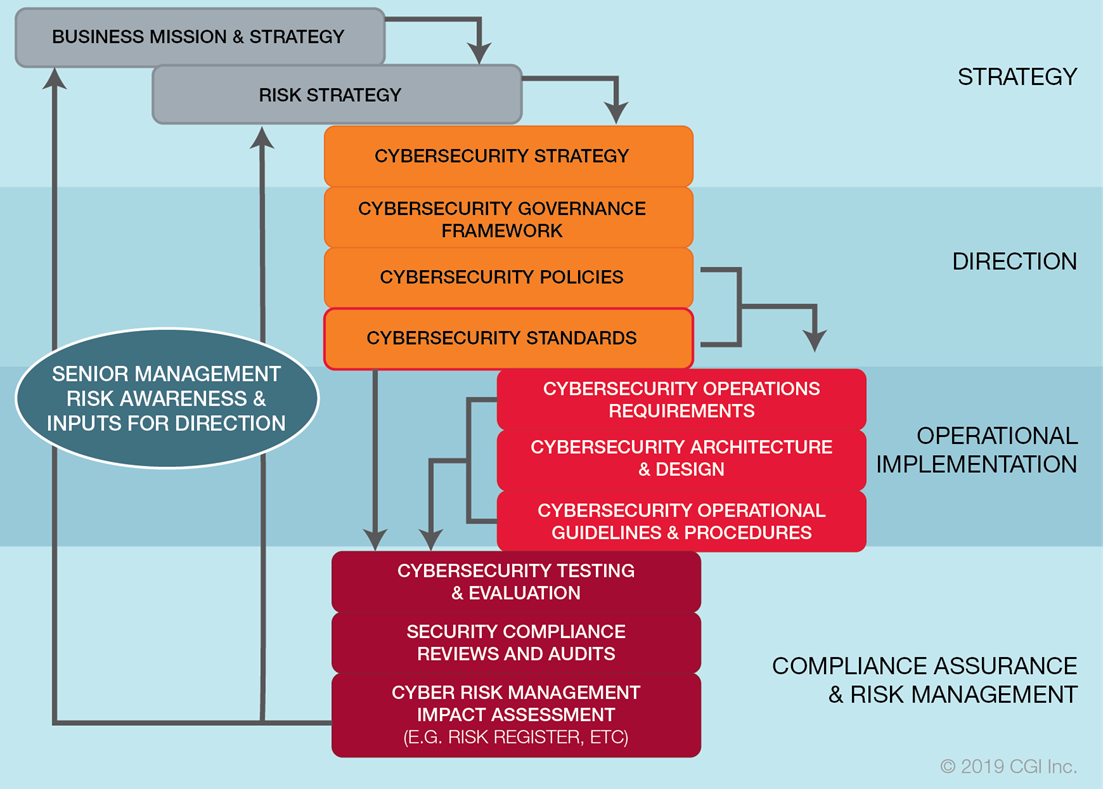

La définition de normes de cybersécurité est une étape clé du processus de gouvernance des TI. Ces normes permettent de gérer les risques et de les maintenir à un niveau acceptable. Pour être réellement efficaces, elles doivent être parfaitement compatibles avec les instruments de gouvernance des TI et étroitement liées aux politiques de cybersécurité de l’entreprise, comme le démontre le graphique ci-dessous. Elles doivent également refléter les obligations et contrôles réglementaires externes auxquels est soumise l’entreprise, tels que les réglementations relatives aux finances et à la protection de la vie privée.

Les normes de cybersécurité dans la hiérarchie de la gouvernance des TI

Il n’est plus possible d’établir des normes de sécurité et de gérer les actifs informationnels de manière ponctuelle ou en se limitant au déploiement de solutions technologiques. Trop souvent, les entreprises mettent en place des mesures de protection techniques sans toutefois appliquer les politiques et les procédures de sécurité appropriées. Il en résulte des pratiques inadéquates qui compromettent la sécurité et exposent les actifs à un risque important. (Apprenez-en davantage à ce sujet dans notre étude technique Gouvernance de la sécurité des TI – Une approche globale.)

Il est essentiel d’adopter une approche globale de gestion des risques et de gouvernance mettant l’accent sur la visibilité, l’imputabilité et la responsabilité dans l’ensemble de l’entreprise. Les entreprises doivent s’assurer que chacune des étapes de leur processus de gouvernance des TI est traçable afin d’optimiser la gestion, les audits et la conformité.

Dans mon prochain billet de blogue, je vous présenterai les meilleures pratiques à suivre afin d’établir un cadre de normes de cybersécurité, et vous fournirai des conseils pour vous aider à communiquer vos normes de façon claire et pertinente. Entre-temps, je vous invite à télécharger notre étude technique : Comprendre les normes de cybersécurité.