Frågan dyker upp gång på gång och många brottas säkerligen fortfarande med den: Vilket är bästa alternativet, att köra IT-driften i ett eget datacenter eller lägga ut den i en molnlösning eller hos en datacenterleverantör? Här går åsikterna tydligt isär och beroende på vem man frågar får man svar med en näst intill religiös glöd.

En snabb översikt

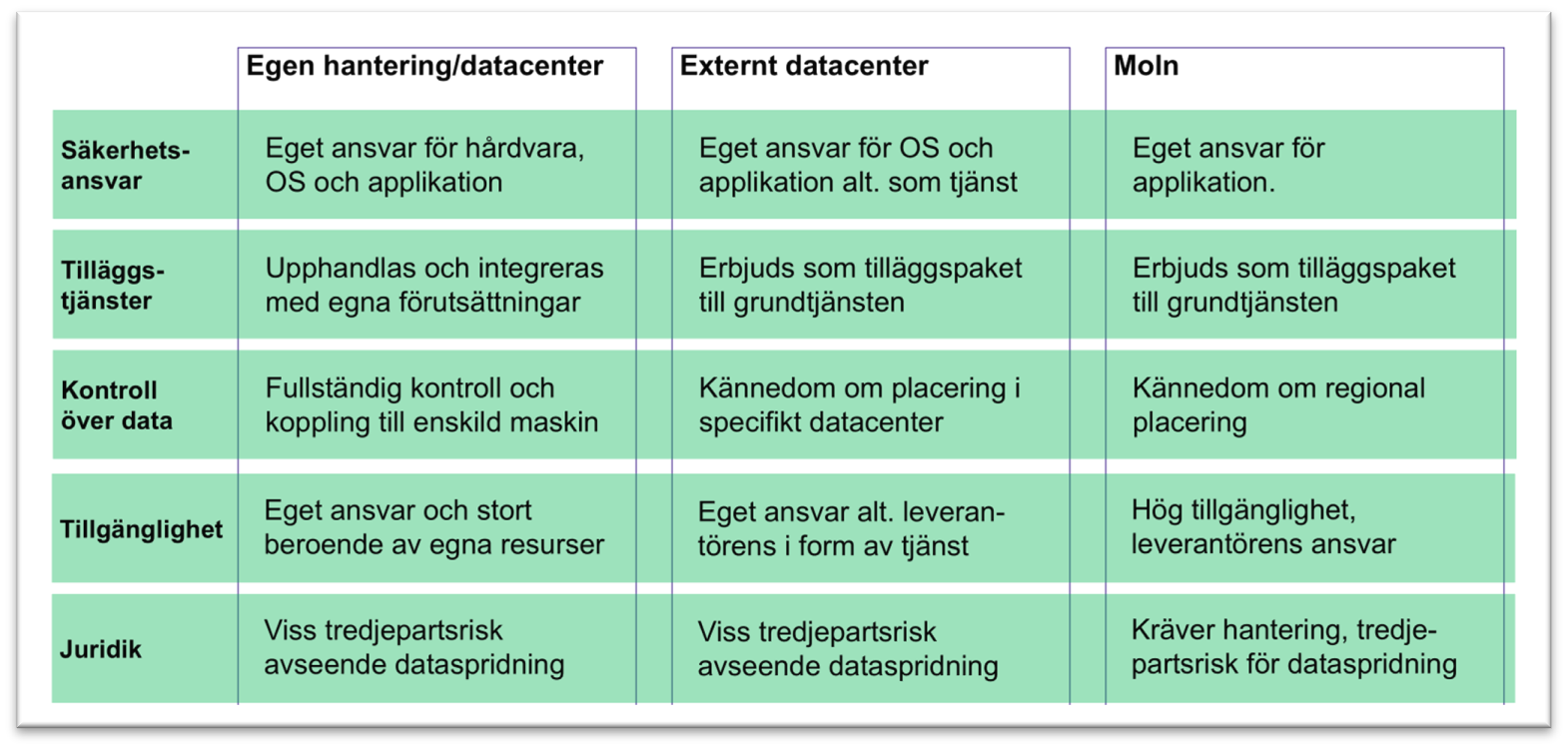

Det finns många faktorer som behöver beaktas när du väljer var din data ska behandlas och lagras. Med hjälp av nedanstående tabell illustreras några av de skillnader och likheter de olika huvudalternativen (Eget datacenter, Externt datacenter, Moln).

Det finns en hel del parametrar att beakta i valet av lösning och ibland är valet inte fritt. Alternativen bestäms istället av andra faktorer som lagar och andra regelverk. Exempelvis styr GDPR med flera EU-direktiv oss på olika sätt i frågan. Får vårt data hamna utanför Sveriges eller EU:s gränser?

Nedan beskriver vi de olika alternativen mer i detalj, för att ge en överblick och kanske ett stöd för er att välja, i alla fall ur ett säkerhetsperspektiv.

Eget datacenter (on premise)

I ditt eget datacenter har du total kontroll över ditt data och du vet exakt hur allt hänger ihop och vem du släpper in i miljön. Nackdelen är att det resurskrävande att bygga ett säkert datacenter från grunden och minst lika resurskrävande att underhålla och förvalta det över tid.

De flesta IT-avdelningar strävar mot en rådgivande funktion när verksamheten efterfrågar nya systemstöd men befinner sig ofta i en sits där man har fullt upp med den dagliga driften.

I det stora perspektivet finns det en risk för att det tar längre tid att implementera förändringar i en on prem-miljö på grund av dina begränsade resurser. Det krävs egen expertis runt infrastrukturen och varje komponent måste köpas in, anslutas, konfigureras och driftsättas på ett säkert sätt. Underskatta inte utbildningsbehovet för att lösningen ska fungera både optimalt och säkert.

Det finns också säkerhetsfunktioner som kan behöva levereras som tjänst, även mot egna datacenter. Ett typiskt exempel är ”Security Operation Center”1 som för de allra flesta organisationer åtminstone delvis köps som tjänst.

Externt datacenter

När resurserna är begränsade kan det vara ett alternativ att köpa datacenterutrymme, så kallad co-location. Du har fortfarande full kontroll över operativsystem och applikationer men du outsourcar investeringar i, och ansvar över, infrastruktur och relaterade funktioner som larm, kylning och avbrottsfri kraft.

Ett ännu mer lockande alternativ kan vara att överlåta IT-driften till en MSP (Managed Service Provider). Du vet i vilket datacenter ditt data finns och kan få hjälp av leverantören med driftansvaret på olika nivåer. Antingen i form av tilläggstjänster och/eller löpande konsultinsatser.

Båda dessa alternativ frigör tid. Du får tillgång till expertis som kan stötta med konfiguration och lösningsförslag men samtidigt som du lämnar över delar av ansvaret minskar möjligheten till kontroll över vissa delar. Därför är det viktigt att göra sin due diligence vid valet av leverantör. Kravställ att driftorganisationen och tillhörande datacenter ska vara certifierade inom informationssäkerhet enligt ISO 27001 (eller motsvarande) och be dem redovisa hur proaktivt och systematiskt de jobbar med informationssäkerhet.

Cloud (moln)

Sett ur ett säkerhetsperspektiv är publika molnlösningar som exempelvis Azure, Google Cloud eller AWS ett mycket attraktivt alternativ. Du får tillgång till ett smörgåsbord av säkerhetsfunktioner där allt redan är färdigt att börja använda. Du betalar enbart för det du utnyttjar vilket gör att du kan testa nya funktioner och stänga av dem om de inte passar ditt syfte.

Det är dock inte helt okomplicerat. Du väljer själv vilken region ditt data ska lagras i men felaktig konfiguration och/eller val av fel tjänster kan leda till att data replikeras till andra regioner, vilket i sig kan bryta mot lagar och regler. Det är inte säkert att alla tjänster tillhandahålls i samtliga regioner, vilket betyder att detta behöver analyseras för att säkerställa att inte datareplikering sker till oönskad region.

Felaktig konfiguration kan också leda till katastrofala säkerhetshål och det finns också säkerhetsutmaningar knutna till de management-konton som styr din cloud-miljö. Om någon får tillgång till dessa konton kan de med några knapptryckningar förstöra hela organisationens data. Din IT-miljö blir tyvärr inte automatiskt säkrare bara för att den är placerad någon annanstans, även om det finns goda verktyg att tillgå.

Och vinnaren är….

Det diplomatiska svaret blir ”Det beror på”!

Det finns inget alternativ som automatiskt passar alla utan vad du väljer måste speglas av de krav du har från omvärlden och den egna organisationen. Många organisationer kommer säkerligen alltid leva i en hybridmiljö där man har en kombination av egna resurser och molntjänster som samverkar.

Det viktigaste ur ett säkerhetsperspektiv är att organisationen har gjort hemläxan och har etablerat ett systematiskt cybersäkerhetsarbete och därmed gör välavvägda och spårbara val. En viktig komponent är att jobba riskbaserat, vilket innebär att du proaktivt försöker förutse de risker som finns och hittar lösningar för att minska dessa till acceptabla nivåer. Många av de proaktiva säkerhetskontroller som behövs för att höja säkerheten i din IT-miljö behövs i alla tre fallen och den här typen av systematik kommer hålla er IT-miljö säker, oavsett var servrarna befinner sig, så länge din leverantör följer liknande principer.